Bagian 1: Rotasi Kunci OpenAI: Panduan praktis untuk mengamankan kunci API tanpa waktu henti

Mengapa Rotasi Kunci OpenAI kini menjadi prioritas utama

Setelah OpenAI hadir dalam alur kerja pengembangan atau produksi, kunci API menjadi infrastruktur penting. Kunci yang bocor menghabiskan anggaran, memungkinkan penggunaan tanpa izin, dan dalam kasus terburuk, melumpuhkan integrasi. Posting ini adalah bagian 1 dari panduan kami tentang OpenAI API dan kuncinya. Pada bagian 2 kami menunjukkan admin CLI berbasis Python yang memungkinkan administrasi melalui baris perintah – termasuk rotasi kunci otomatis. Artikel terlampir dapat ditemukan di sini: Bagian 2: OpenAI Admin CLI: Keamanan, pengendalian biaya, dan otomatisasi untuk admin perusahaan.

Panduan ini menunjukkan cara menetapkan Rotasi Kunci OpenAI sebagai proses yang tangguh: tanpa waktu henti, dengan tanggung jawab yang jelas, otomatisasi yang bersih, dan kontrol yang dapat diaudit.

Prinsip penanganan kunci API OpenAI secara aman

Aturan-aturan berikut ini adalah dasar dari setiap tata kelola kunci yang kuat:

- Satu kunci per orang dan konteks: Tetapkan kunci API pribadi masing-masing anggota tim. Berbagi kunci adalah hal yang tabu. Dengan cara ini, penggunaan dan tanggung jawab tetap dapat dilacak.

- Tidak boleh digunakan di sisi klien: Kunci API tidak termasuk dalam browser, aplikasi seluler, atau lingkungan sisi klien lainnya. Selalu rutekan permintaan melalui layanan backend Anda.

- Jangan pernah berkomitmen pada repositori: Repo pribadi juga bukan tempat yang aman untuk menyimpan rahasia. Gunakan variabel lingkungan atau manajer rahasia.

- Amati alih-alih percaya: Periksa penggunaan, biaya, dan pola secara teratur di dasbor penyedia. Jika ada kelainan atau kecurigaan, segera lakukan rotasi.

Variabel lingkungan, bukan hardcoding

Gunakan nama yang konsisten seperti OPENAI_API_KEY. Ini menstandardisasi penerapan Anda dan menghindari kebocoran yang tidak disengaja.

jendela (cmd):

setx OPENAI_API_KEY "<yourkey>"Buka shell baru dan periksa:

echo %OPENAI_API_KEY%macOS/Linux (zsh):

echo "export OPENAI_API_KEY='yourkey'" >> ~/.

zshrc

source ~/.zshrc

echo $OPENAI_API_KEYDi Python/Node Anda membaca kunci dari lingkungan:

import os

OPENAI_API_KEY = os.environ["OPENAI_API_KEY"]const OPENAI_API_KEY = process.env.OPENAI_API_KEYGunakan manajemen rahasia

Gunakan solusi khusus seperti HashiCorp Vault, Cloud Secrets Manager, atau fungsi rahasia platform CI/CD Anda. Keuntungan: Otorisasi, rotasi, jalur audit, dan enkripsi dapat dikontrol secara terpusat. Kami mempelajari lebih dalam tentang bagaimana rahasia mengalir dengan lancar dalam proses pipeline di artikel GitLab CI/CD untuk administrator – panduan praktis untuk penerapan otomatis.

Strategi rotasi: dapat direncanakan, didorong oleh peristiwa, dapat diverifikasi

Strategi yang baik menggabungkan interval tetap dengan pemicu peristiwa.

- Interval tetap: Tetapkan frekuensi yang berketahanan (misalnya setiap 60-90 hari). Yang penting adalah keandalannya, bukan angka pastinya.

- Pemicu peristiwa: Segera lakukan rotasi ketika kebocoran dicurigai atau dikonfirmasi, ketika penggunaan tidak memungkinkan, atau ketika orang yang memiliki akses meninggalkan perusahaan atau proyek.

- Akses dan penggunaan peta: Catat di mana setiap kunci digunakan (layanan, penerapan, tugas cron, fungsi) dan siapa/apa yang memiliki akses ke sana. Ini adalah satu-satunya cara untuk menghindari titik buta dan waktu henti saat mengganti.

Konvensi penamaan dan ruang lingkup

Nama yang jelas mempercepat operasi dan forensik. Pola seperti:

- Kunci Produktif/Pementasan:

YY-MM-Kundenname-Projektname-[Prod|Staging](z.B.25-10-AI-TicketNG-Prod) - Kunci Individu:

YY-MM-Mitarbeiter-Projekt-Geraet(z.B.25-10-JB-TicketNG-Apfel)

Tambahkan hak istimewa minimum per kunci dan batasi penggunaan pada lingkungan di mana kunci tersebut diperlukan.

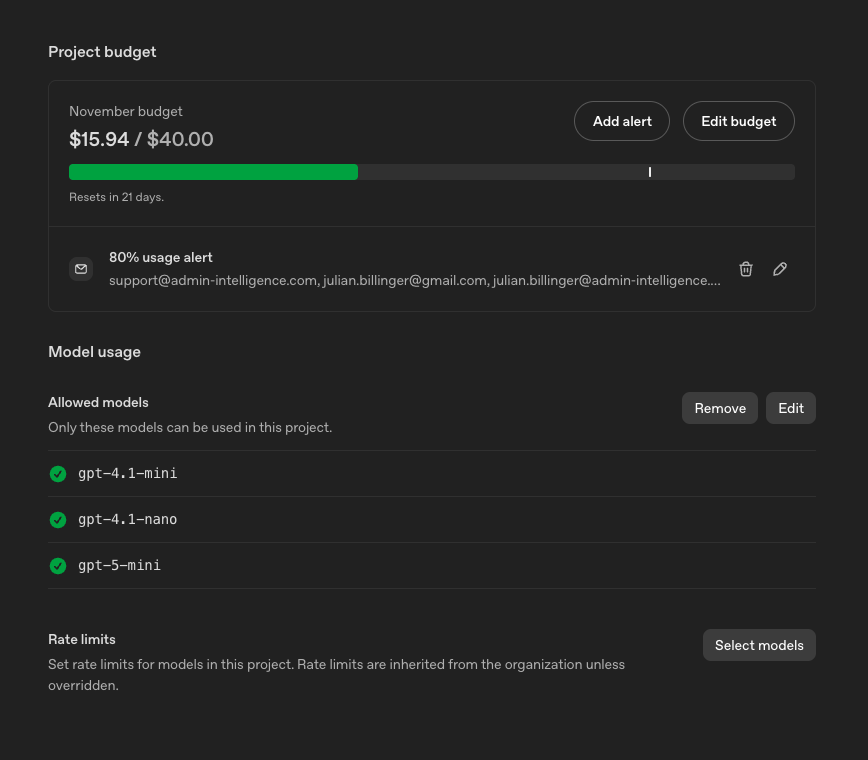

Daftar positif “Model yang Diizinkan” juga terbukti berguna untuk pengendalian biaya. Hanya masukkan model yang disetujui secara eksplisit di sana agar tidak mengaktifkan varian mahal secara tidak sengaja.

Rotasi Nol‑Waktu Henti‑dalam Praksis

Tujuannya adalah perubahan yang lancar, tanpa gangguan layanan:

- Buat kunci baru (Kunci B): Buat kunci baru dan berikan otorisasi/cakupan yang sama dengan yang sudah ada (Kunci A).

- Mempersiapkan penerapan: Simpan Kunci B di penyimpanan rahasia Anda (misalnya sebagai label versi rahasia baru). Jaga agar Kunci A tetap aktif selama waktu ini.

- Peluncuran: Tingkatkan aplikasi ke Kunci B. Mulailah dengan peluncuran canary atau lingkungan pementasan, lalu peluncuran ke produksi secara bertahap.

- Validasi: Pantau log, tingkat kesalahan, dan biaya. Periksa apakah semua layanan yang relevan menggunakan Kunci B.

- Tarik kunci lama: Segera setelah Kunci B digunakan secara produktif di mana pun, nonaktifkan atau hapus Kunci A.

Tip: Jika sistem orkestrasi Anda mengizinkannya, Anda dapat memiliki dua versi rahasia secara paralel selama peluncuran dan mengalihkannya menggunakan tombol fitur flag/config.

Contoh: Rotasi dengan GitLab CI/CD dan Vault (Skema)

# .gitlab-ci.yml (Ausschnitt)

stages: [rotate]

rotate-openai-key:

stage: rotate

image: alpine:3.20

rules:

- if: "$ROTATE_OPENAI == 'true'"

script:

- echo "Hole neuen Key aus Vault (pfad/version)"

- export OPENAI_API_KEY=$(vault kv get -field=value secret/openai/prod)

- echo "Redeploy Services mit neuer Secret-Version"

- kubectl rollout restart deploy/my-api

only:

- protectedTidak ada kunci di dalam repositori itu sendiri; CI membacanya dari penyimpanan rahasia pada waktu penerapan dan menyebarkannya ke lingkungan target. Kami menunjukkan bagaimana kami menerapkan saluran tersebut dalam proyek pelanggan dan tumpukan teknologi mana yang kami gunakan di admin-code.de.

Anda dapat mengetahui lebih lanjut tentang pipeline aman di artikel GitLab CI/CD untuk administrator – panduan praktis untuk penerapan otomatis dan dalam layanan GitLab CE kami.

Jalur kebocoran yang umum – dan cara menutupnya

- Kode sisi klien (web/aplikasi): Jangan pernah menyematkan kunci. Gunakan proksi backend.

- Repositori Git: Aktifkan pemindaian rahasia/kait pra-komit. Putar segera ketika kunci diterapkan, meskipun repo bersifat pribadi.

- Log dan crash dumps: Menyembunyikan header otorisasi, payload, dan variabel lingkungan dalam log. Periksa eksportir log dan agen APM.

- Bangun artefak: Pastikan gambar, bundel, dan rilis tidak berisi kunci. Pemindaian otomatis membantu.

- Alat kolaborasi: Jangan pernah membagikan kunci dalam teks biasa di obrolan, tiket, atau wiki. Gunakan rilis satu kali melalui manajer rahasia Anda.

Buku pedoman insiden: Kecurigaan terhadap kebocoran kunci OpenAI

Bertindak secara deterministik, bukan terburu-buru:

- Tindakan segera: Buat kunci baru, terapkan, nonaktifkan kunci lama.

- Tentukan cakupannya: Di mana kunci lama digunakan? Sistem mana yang terpengaruh? Periksa penerapan, tugas cron, fungsi, lingkungan pengujian.

- Forensik: evaluasi log, biaya/penggunaan, waktu kebocoran, riwayat penerapan, pengoperasian CI, artefak.

- Pengerasan preventif: aktifkan pemindaian rahasia, kaitkan pra-komit, pertajam izin, periksa daftar model yang diizinkan, sesuaikan siklus rotasi.

Saat Anda memantau penggunaan API secara aktif, Anda dapat menemukan anomali dengan lebih cepat. Untuk langkah selanjutnya dalam tata kelola rahasia, kami juga merekomendasikan perbandingan Vaultwarden vs Passbolt – perbandingan pengelola kata sandi yang hebat untuk admin dan tim.

Khusus untuk integrasi OpenAI

- Manajemen dasbor: Atur keanggotaan dan kunci API secara terpusat di dasbor penyedia. Buat kunci khusus untuk prod/staging/test dan batasi penggunaannya per lingkungan.

- Pengendalian biaya: Gunakan daftar putih “Model yang Diizinkan” per lingkungan/proyek untuk menghindari penggunaan model mahal secara tidak sengaja. Simpan ini sebagai kebijakan tingkat kode (misalnya YAML/Kebijakan) yang diperiksa di gerbang CI.

- Izin: Pisahkan kunci pribadi (untuk pengembangan/debugging) dan kunci teknis (untuk penerapan). Berikan kedua jenis peran dan tanggal kedaluwarsa yang jelas (organisasi: tindak lanjut, tiket, pengingat kalender).

- Audit: Dokumentasikan pembuatan, rotasi, penonaktifan, dan perubahan kepemilikan setiap kunci. Forensik sulit dilakukan tanpa jejak audit yang bersih.

OpenAI Admin CLI: Administrasi dan rotasi melalui Python

Otomatisasi baris perintah sangat ideal untuk organisasi berskala besar. OpenAI Admin CLI kami yang berbasis Python mengelola organisasi melalui Admin API. Ini mendukung manajemen pengguna dan proyek, pembuatan akun layanan dan administrasi kunci API, termasuk rotasi otomatis. Anda juga mengontrol batas kecepatan, menerima analisis penggunaan terperinci (penyelesaian, penyematan, gambar, audio) dan mengawasi biaya. Outputnya berupa tabel atau JSON dengan opsi filter dan pengelompokan yang fleksibel. Hal ini membantu dalam audit, pemantauan biaya, dan pengoperasian penerapan yang produktif.

Detail selengkapnya ikuti artikel terlampir: OpenAI Admin CLI – Manajemen melalui Admin API.

Contoh minimal: memuat bersih ke dalam wadah

Docker Compose (disingkat):

version: "3.9"

services:

api:

image: ghcr.io/acme/my-openai-service:latest

environment:

OPENAI_API_KEY: ${OPENAI_API_KEY}

secrets:

- source: openai_api_key

target: openai_api_key

secrets:

openai_api_key:

external: true # z. B. aus Docker Swarm/K8s/VaultAplikasi (Node.js):

import express from 'express'

const app = express()

const OPENAI_API_KEY = process.env.OPENAI_API_KEY

if (!OPENAI_API_KEY) throw new Error('OPENAI_API_KEY not set')

// OpenAI‑Client initialisieren …Rotasi dilakukan dengan menggunakan alias versi rahasia (mis openai/prod:current) menunjuk ke kunci baru di Toko Rahasia. Mulai ulang/muat ulang penerapan akan berlaku pada versi baru, versi lama kemudian menjadi tidak valid. Anda dapat melihat standar wadah dan platform mana yang kami gunakan dalam proyek di admin-code.de – proyek referensi, tumpukan teknologi, pengembangan individu.

Daftar periksa untuk rotasi kunci OpenAI yang andal

- Satu kunci per orang/layanan, tidak ada kunci bersama

- Tidak ada kunci di klien, tidak ada kunci di repo

- Konvensi penamaan seragam, cakupan terdokumentasi

- Daftar putih Model yang Diizinkan per lingkungan/proyek

- Manajer rahasia & otomatisasi CI/CD didirikan

- Memperbaiki rencana rotasi ditambah pemicu acara jika ada kecurigaan/perubahan

- Proses tanpa waktu henti: B → Peluncuran → Validasi → A dicabut

- Pemantauan, SIEM/alarm, metrik biaya/penggunaan

- Jejak audit untuk pembuatan, rotasi, penonaktifan

Jika Anda menggunakan OpenAI secara produktif, tinjauan arsitektur mengenai keamanan, pengendalian biaya, dan keunggulan operasional akan bermanfaat. Tim ADMIN INTELLIGENCE mendukung Anda dalam hal integrasi dan tata kelola – mulai dari pedoman (“Model yang Diizinkan”) hingga rotasi yang didukung CI. Anda dapat menemukan proyek referensi, tumpukan teknologi, dan fokus departemen pengembangan kami di admin-code.de. Lebih lanjut tentang ini di layanan kami di AI & LLM dan GitLab CE. Bagian selanjutnya dari OpenAI Admin CLI kami dengan rotasi otomatis muncul di sini: OpenAI Admin CLI – Manajemen melalui Admin API. Jika Anda memerlukan dukungan dalam penerapannya, silakan hubungi kami – kami akan membantu secara pragmatis dan berorientasi pada tujuan.

News

Berita

News Flash

Blog

Technology

Sports

Sport

Football

Tips

Finance

Berita Terkini

Berita Terbaru

Berita Kekinian

News

Berita Terkini

Olahraga

Pasang Internet Myrepublic

Jasa Import China

Jasa Import Door to Door

Situs berita olahraga khusus sepak bola adalah platform digital yang fokus menyajikan informasi, berita, dan analisis terkait dunia sepak bola. Sering menyajikan liputan mendalam tentang liga-liga utama dunia seperti Liga Inggris, La Liga, Serie A, Bundesliga, dan kompetisi internasional seperti Liga Champions serta Piala Dunia. Anda juga bisa menemukan opini ahli, highlight video, hingga berita terkini mengenai perkembangan dalam sepak bola.